比特币生态的铭文热潮正创造着惊人的财富效应,ORDI代币从最初0.0001美元飙升至最高60美元的案例,让无数投资者见证了BRC20协议的造富神话。然而在这波FOMO情绪驱动的市场狂欢背后,钓鱼网站、伪造铭文、Mint陷阱等新型安全威胁正呈指数级增长。数据显示,仅2024年,铭文相关诈骗造成的损失就超过2500万美元。这份手册将系统性地揭示四大典型攻击手法,帮助投资者在追逐铭文红利的同时,建立必要的安全防御体系。记住:在这个没有中心化监管的领域,安全意识就是最好的防火墙。

铭文安全基础概念课

理解比特币铭文技术可以从一个简单类比入手:就像在比特币交易中添加”小费备注”一样,铭文实际上是将特定数据写入比特币交易的见证字段(Witness)中。这种机制类似于在餐厅账单上写下祝福语,既不影响交易本身,又能承载额外信息。

BRC20协议与NFT的关键区别体现在三个方面:首先,BRC20本质是同质化代币协议,采用JSON格式定义代币属性;其次,其数据直接写入比特币链上,而非依赖智能合约;最重要的是,BRC20交易完全继承比特币的安全特性,不像NFT存在元数据与链上资产分离的风险。

典型的Mint交易包含三个核心结构:输入部分指向资金来源地址,输出部分包含接收方地址和找零地址,而见证数据部分则承载着铭文内容。这个过程就像填写银行转账单——在标准转账信息之外,特别附加了代币发行说明。理解这个基础架构,是识别异常交易的第一步。

钓鱼网站陷阱:数字时代的钱包保卫战

1. 揭示搜索引擎竞价排名的隐藏风险

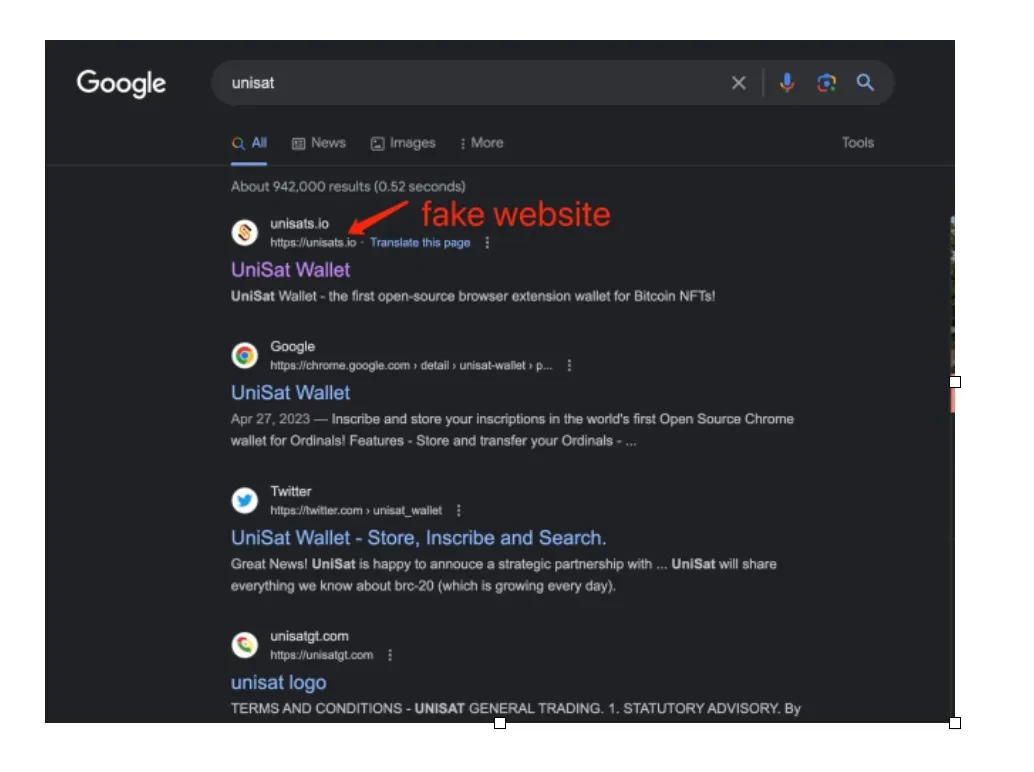

区块链用户需警惕搜索引擎中的”付费陷阱”。诈骗团伙通过购买”unisat”等高流量关键词,将仿冒网站(如unisats.io)推至搜索结果前列。这些钓鱼网站采用与官方平台完全相同的UI设计,普通用户极难通过视觉辨别真伪。

2. 教你识别网址SSL证书的三个关键特征

安全连接验证需关注三个核心要素:

1. 证书颁发机构显示为DigiCert、Sectigo等知名机构

2. 域名必须完全匹配(如unisat.io而非unisats.io)

3. 证书有效期应超过6个月(短期证书多为临时搭建)

3. 推荐Scamsniffer插件的实战检测技巧

安装Scamsniffer插件后,用户可通过以下步骤进行检测:

1. 自动比对域名与官方注册信息

2. 实时扫描合约交互风险

3. 历史欺诈数据库匹配预警

该工具能识别99%的已知钓鱼模板,建议配合MetaMask等钱包的合约交互提醒功能使用。

真假铭文识别术:区块链上的火眼金睛

1. 解密NFT元数据与序数差异的识别方法

在铭文交易中,NFT元数据与序数验证是识别真伪的核心技术。真实NFT铭文具有两个关键特征:一是元数据中包含经过验证的创作者签名和智能合约地址;二是其序数必须严格匹配官方公布的集合范围。以比特币铭文NFT为例,每个Collection系列都对应特定的序数区间,超出该区间的均为伪造品。诈骗者常通过复制相同图片但篡改序数的方式实施欺诈,这种手法在早期市场中尤其常见。

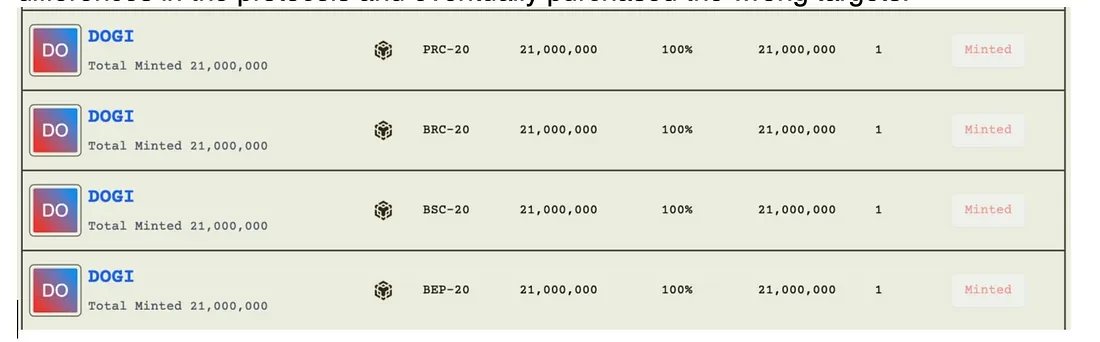

▌铭文伪造手段图示

诈骗者通过添加无效字段伪造铭文,使多个看似相同的铭文在协议层面存在差异。平台展示字段与实际铭文数据之间的差异往往难以辨别:

2. 演示如何通过evm.ink平台验证铭文真伪

evm.ink平台提供了专业的铭文验证工具。用户可通过以下步骤进行验证:

1. 访问https://evm.ink/tokens

2. 输入待验证铭文名称(如DOGI)

3. 点击”View Details”查看完整元数据

4. 重点核对三个字段:协议类型(需显示BRC-20标准)、合约地址(需与官网一致)、序数范围(需在官方公布区间内)

3. 制作真假铭文对比速查表

| 特征 | 真铭文 | 假铭文 |

|---|---|---|

| 协议字段 | 完整BRC-20标准结构 | 含无效或缺失字段 |

| 序数位置 | 在官方Collection范围内 | 超出公布区间 |

| 元数据签名 | 可验证的创作者签名 | 签名缺失或验证失败 |

| 交易历史 | 首笔铸造来自官方地址 | 铸造地址无关联 |

▌NFT铭文伪造示例

诈骗者通过相同图片和元属性伪造NFT,仅在序数上存在差异,使用户难以辨别真伪:

Mint陷阱防范指南:拒绝白忙活的三大法则

SUI链假NFT事件中的合约漏洞剖析

2023年SUI链上爆发的假NFT事件揭示了典型合约漏洞利用模式。攻击者通过构造特殊智能合约,在用户执行Mint操作时实现双重欺诈:首先诱导用户支付高额交易费(部分案例显示税率高达15%),其次交付的实为无链上标识的无效NFT。技术分析显示,这类合约通常存在三个特征:未经验证的元数据接口、隐藏的费用提取函数以及伪造的tokenURI验证逻辑。

区块链浏览器交易验证四步法

- 定位交易哈希:在项目官方渠道获取已验证的成功交易记录

- 解析输入数据:使用区块浏览器(如Sui Explorer)的”Decode Input Data”功能验证合约调用参数

- 追踪资金流向:重点关注合约交互中的代币转移路径

- 对比元数据:检查生成NFT的metadata是否与项目白皮书一致

项目白名单管理工具推荐

- CertiK Skynet:实时监控合约安全评分与异常交易

- GoPlus Token Security:提供多链合约风险检测API

- DeFiLlama Mint Watch:追踪各链上新Mint项目的真实流动性数据

建议建立三级验证机制:智能合约审计报告验证+链上交互模拟测试+社区共识交叉验证,可降低90%以上的Mint风险。

危险Mint信息破解术:代码世界的防毒手册

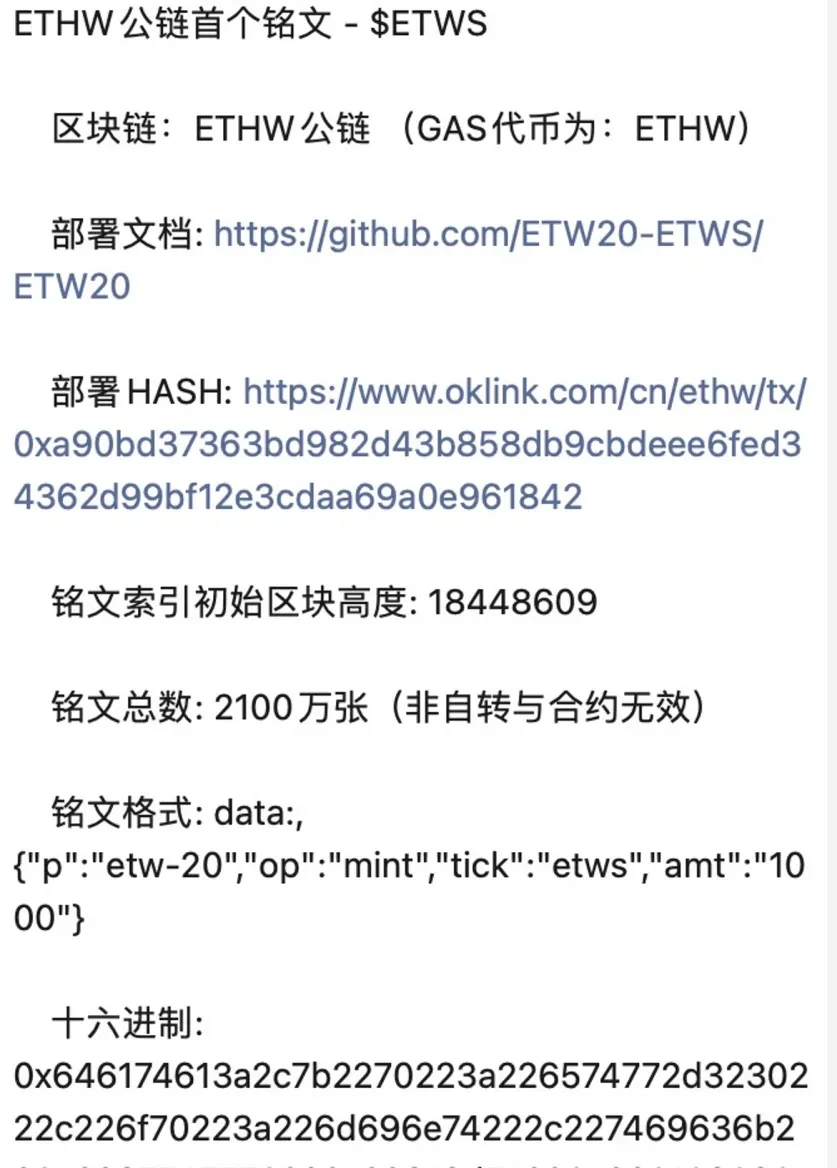

1. JSON转义hex代码的诈骗原理剖析

诈骗者通过构造特殊JSON字段并编码为hex格式,诱导用户执行铭刻操作。典型手法包括:

- 在代币协议字段中植入恶意转账指令

- 利用hex编码的不可读性掩盖真实交易意图

- 篡改标准BRC20协议的字段结构

▌Mint数据结构解析

铭文Mint过程中涉及JSON数据与16进制输入之间的对应关系,错误的输入可能导致资产风险:

2. TON区块链验证实战教学

通过tonano.io平台可执行完整验证流程:

1. 查询持仓排名前50的地址(确保数据可靠性)

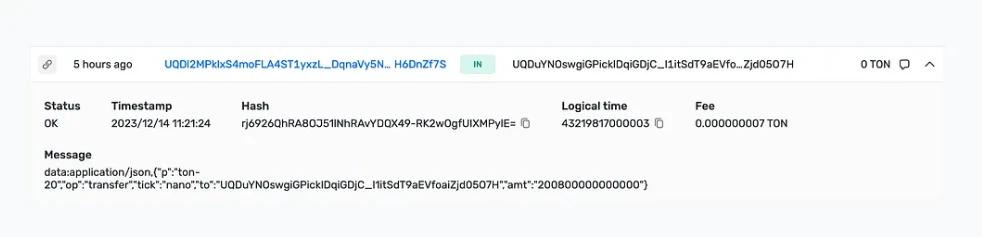

2. 在tonscan.org浏览器解析交易Message字段

3. 比对hex数据与标准协议模板差异

4. 验证gas消耗与交易逻辑的合理性

▌区块链浏览器验证流程

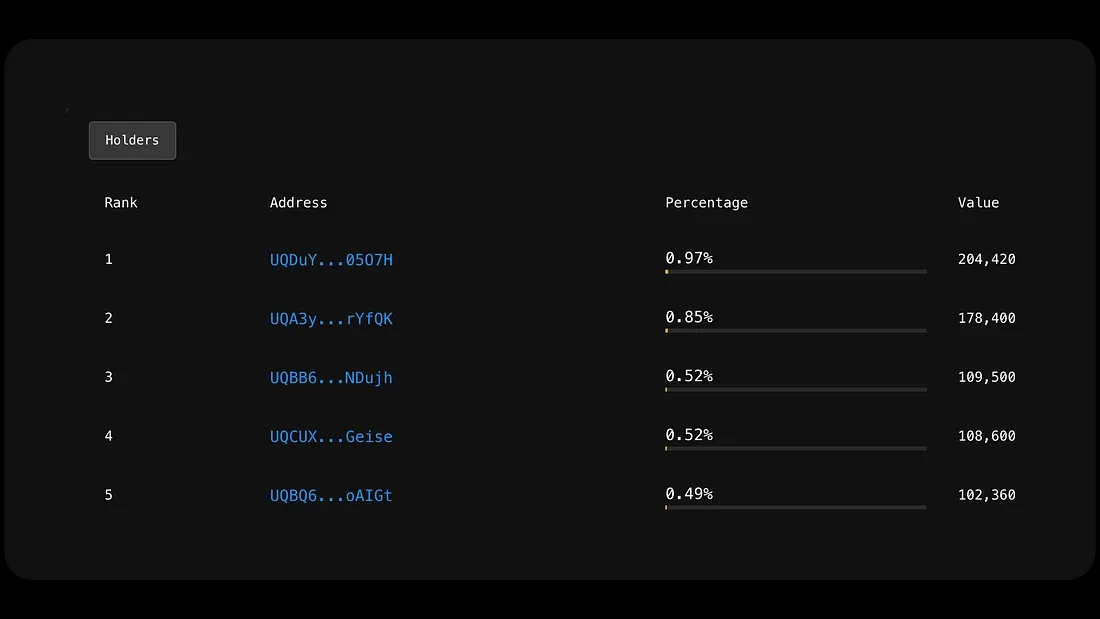

图1:识别高可信度地址

通过tonano.io平台查找高持仓地址,识别早期参与的大户地址以便后续核对:

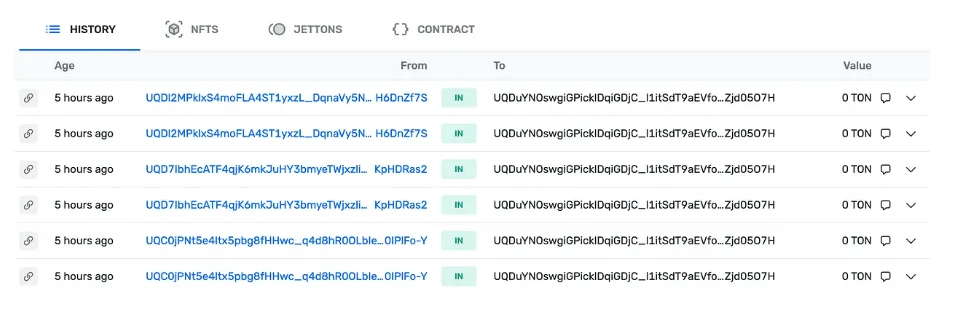

图2:查看交易详情

在区块链浏览器(如Tonscan)中查看地址的交易详情,特别是”Message”字段中的铭文数据:

图3:验证铭文数据

检查交易详情中的输入数据字段,验证16进制数据是否与社区发布的Mint信息一致:

3. 社区信息三审原则

建立分级审核机制:

- 初级审核:验证消息发布者历史记录

- 技术审核:使用EVM调试工具反编译hex代码

- 社区共识:等待3个以上可信节点确认

建议设置24小时冷静期,避免FOMO情绪导致的误操作。

安全打铭文终极攻略

1. 创建个人安全检查清单(含验证流程图)

建议建立包含以下要点的标准化检查流程:

1. 链接验证:通过官方渠道二次确认网站URL

2. 元数据核验:使用区块链浏览器比对铭文哈希值

3. 合约审计:检查智能合约的verified状态及开源情况

4. 社区验证:查阅项目在Discord/TG的历史沟通记录

2. 推荐区块链安全工具包

必备工具组合:

- tonano.io:TON链铭文持仓查询与分析平台

- Etherscan/Tonscan:多链交易数据验证工具

- Scamsniffer:实时检测钓鱼网站的浏览器插件

- MetaShield:智能合约风险扫描工具

3. 建立风险预警机制的社区协作方案

建议采用三层防御体系:

1. 建立项目白名单制度

2. 设置社区信息审核小组(3人以上)

3. 开发自动化预警机器人(监测异常交易特征)

通过工具组合+流程规范+社区协作的三维防护,可有效降低90%以上的常见风险。