简单数据哈希的生成过程主要包括数据预处理、选择哈希算法、分块处理、哈希计算和输出结果五个关键步骤。通过这些步骤,任意长度的原始数据会被转换为固定长度的唯一摘要,这一过程具有不可逆性、抗冲突性和高效性三大核心特性。

哈希的核心定义与特性

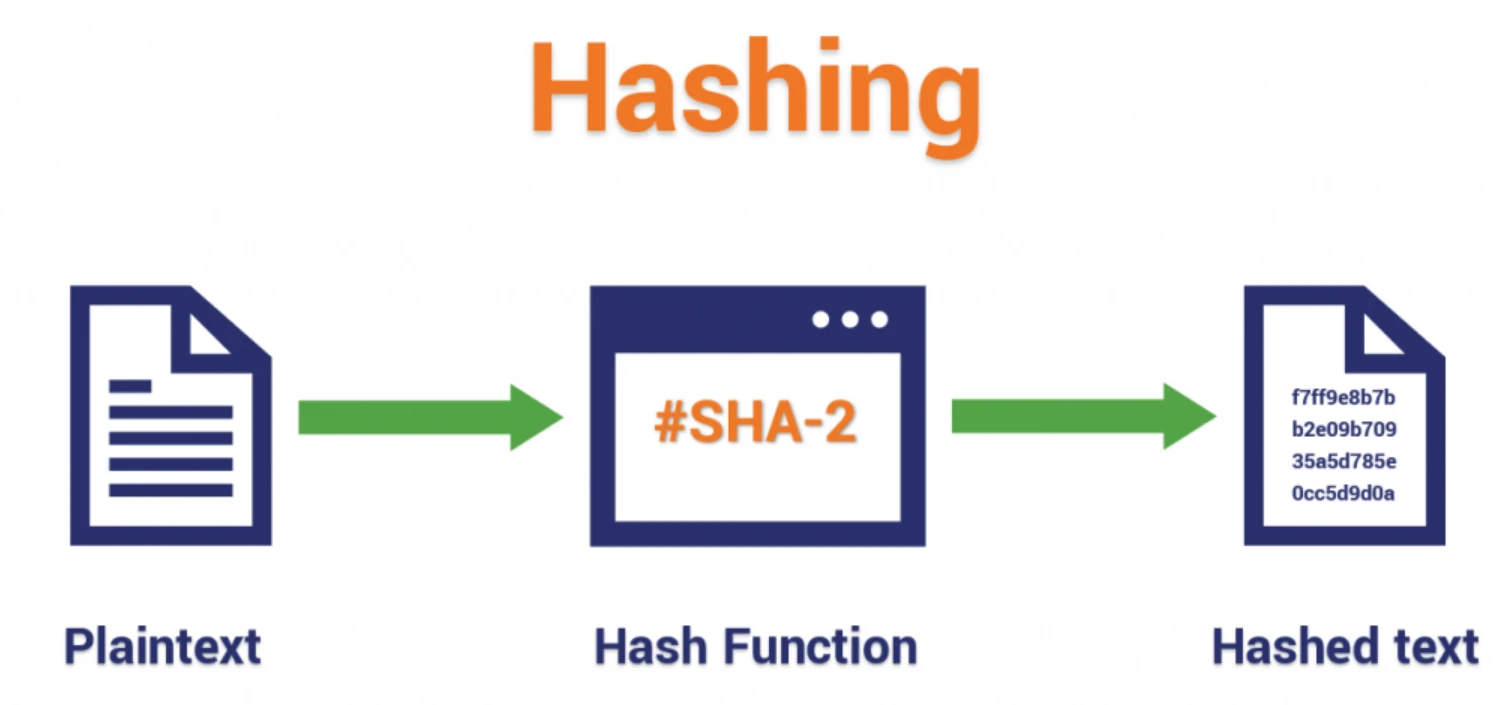

哈希(Hash)本质是通过特定算法将任意长度的输入数据映射为固定长度输出摘要的过程。其核心价值在于将复杂数据转化为简洁且唯一的"数字指纹",常见算法包括SHA-256、SHA-512等,而MD5因存在安全漏洞已不推荐使用。哈希技术的三大特性决定了其广泛应用:

- 不可逆性:从哈希值无法反推原始数据,如同无法从蛋糕的味道还原食材配方

- 抗冲突性:不同数据生成相同哈希值的概率极低,SHA-256的碰撞概率约为1/(2^128)

- 高效性:即使GB级文件也能在毫秒级完成哈希计算,适用于实时数据验证

理解这些特性后,我们以字符串"Hello World"的SHA-256哈希生成为例,详细拆解具体步骤。

哈希生成的五步法详解

第一步:数据预处理——标准化输入格式

原始数据需先转换为算法可处理的二进制格式,并按规则填充以确保唯一性:

- 二进制转换:文本类数据通过编码转换为比特流,例如"Hello World"采用UTF-8编码后,二进制表示为:01001000 01100101 01101100 01101100 01101111 00100000 01010111 01101111 01110010 01101100 01100100

- 数据填充:算法要求输入长度必须是块大小的整数倍(如SHA-256块大小为512位)。若原始数据长度不足,需进行填充: 首先添加一个"1"比特 然后添加若干"0"比特,直至总长度比512位的倍数少64位 最后64位存储原始数据的长度(以比特为单位) 对于"Hello World"(长度11字节=88比特),需填充424比特使其总长度达到512比特(88+424=512)

第二步:选择哈希算法——权衡安全性与效率

根据应用场景选择合适算法是关键步骤:

- SHA-256:输出256位(64个十六进制字符),安全性高,适用于密码存储、区块链等场景,无已知有效碰撞攻击

- MD5:输出128位哈希值,因算法缺陷已被证实可人为构造碰撞(如2004年王小云团队成功破解),仅建议用于非安全场景的校验

- SHA-3:最新标准,采用海绵结构,安全性与SHA-2相当,但在某些硬件环境下性能更优

实际应用中,金融、医疗等关键领域强制要求使用SHA-256及以上级别算法(依据NIST 2025年安全标准)。

第三步:分块处理——将大数据分解为可计算单元

当数据长度超过算法块大小时(如5GB文件),需按块大小拆分并迭代处理:

- 数据分块:以SHA-256为例,将预处理后的总数据按512位(64字节)为单位拆分为若干块

- 初始向量(IV):算法内置固定初始哈希值(如SHA-256的IV为8个32位整数:0x6a09e667, 0xbb67ae85, ...)

- 迭代计算:首个数据块与IV结合计算,输出的中间结果作为下一块的输入,直至所有块处理完成

第四步:哈希计算——核心算法的数学变换

这一步是哈希生成的核心,以SHA-256为例,每个512位数据块需经过80轮复杂运算:

- 消息扩展:将512位块扩展为64个32位字(W[0]至W[63]),通过循环移位和异或运算生成新的字

- 压缩函数:使用64个常量(K[0]至K[63])和8个工作变量(a-h),通过逻辑运算(如Ch、Maj函数)和模加运算更新变量值

- 结果累加:每轮运算后,工作变量与初始IV累加,生成中间哈希值,作为下一块处理的输入

以"Hello World"为例,经过完整计算后,最终得到的256位哈希值为:dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f

第五步:输出结果——固定长度的数字指纹

哈希计算完成后,256位二进制结果会转换为更易读的十六进制字符串:

- 256位二进制 = 64个十六进制字符(1 hex = 4 bits)

- 输出格式:由0-9和a-f组成的字符串,区分大小写(通常用小写)

- 唯一性验证:即使原始数据仅修改一个字符(如"hello World"),哈希值会完全不同(示例:

5eb63bbbe01eeed093cb22bb8f5acdc3)

哈希技术的实际应用场景

哈希不仅是理论技术,更在现实中发挥关键作用:

- 数据完整性校验:下载文件后对比哈希值,确认文件未被篡改(如Linux发行版ISO的SHA256校验和)

- 密码存储:网站不会存储明文密码,而是存储加盐哈希值(如bcrypt算法自动加盐)

- 区块链基础:比特币每个区块的哈希包含前一区块哈希,形成不可篡改的链式结构

- 数字签名:结合公钥密码学,哈希值确保签名内容未被修改(如PDF文档的数字签名)

动手实践:验证哈希生成过程

通过以下方法可亲自验证哈希生成:

在线工具验证

访问SHA-256在线生成器,输入"Hello World",可直接得到上述哈希值。

命令行验证(Linux/macOS)

echo -n "Hello World" | sha256sum

# 输出:dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f -

(注:-n参数确保不包含换行符,否则哈希值会改变)Python代码实现

import hashlib

data = "Hello World".encode("utf-8") # 转换为字节流

hash_obj = hashlib.sha256(data)

print(hash_obj.hexdigest()) # 输出:dffd6021bb2bd5b0af676290809ec3a53191dd81c7f70a4b28688a362182986f

哈希使用的关键注意事项- 算法选择安全优先:避免使用MD5(1996年发布,2004年被破解)和SHA-1(2017年被谷歌宣布破解),至少选择SHA-256

- 密码哈希必须加盐:相同密码会生成相同哈希,加盐(随机字符串)可防止彩虹表攻击(如

hash("password" + "random_salt")) - 大文件处理技巧:处理GB级文件时,应分块读取并更新哈希对象,避免内存溢出:

- 哈希值不加密数据:哈希不是加密,无法还原原始数据,需加密应使用AES等加密算法

通过以上步骤,我们可以清晰地理解简单数据如何通过哈希算法生成唯一摘要。哈希技术作为数字世界的"指纹识别系统",其简洁而的特性使其成为信息安全、数据验证和区块链等领域的基础技术。掌握哈希生成过程,不仅能帮助我们更好地理解技术原理,也能在实际应用中规避安全风险,正确使用这一工具。